Le fichier des solutions de la Chouette était-il crypté ?

Le fichier des solutions SOLUTION.SAM récupéré en 2021 par Michel Becker sur la disquette fournie par la famille de Max était-il vraiment crypté ?

Aucun madit ne fait allusion à une disquette cryptée. Cherchez vous-même avec le moteur de recherche sur le site créé par Pur Esprit. On ne trouve rien ! (page mise à jour le 22 février 2024).

Qui a évoqué une disquette CRYPTEE ?

En cherchant bien, on ne découvre qu’un seul passage dans le compte-rendu d’un entretien entre Michaël Hirt (héritier de Max) et Viking (chercheur de chouette de l’A2CO) qui a eu lieu le 24 avril 2012 dans un restaurant de Montparnasse (à Paris).

| MH a retrouvé dans le coffre de la banque de Max une disquette 3 pouces ½ cryptée (et qu’il n’a pas cherché à décrypter ni à en faire une copie) ainsi qu’une enveloppe scellée rouge assez fine (peut-être 3 ou 4 feuilles A4 au maximum). |

On retrouve également l’allusion à une disquette cryptée dans le rapport de l’huissière Blanche Neige établi en octobre 2021 :

Enfin, Michel Becker évoque encore une disquette cryptée dans un « Communiqué de l’organisateur du 30 avril 2022 ».

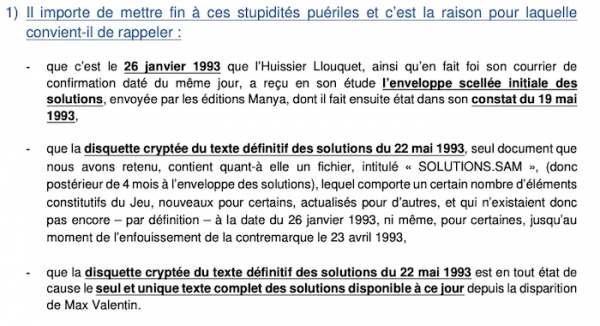

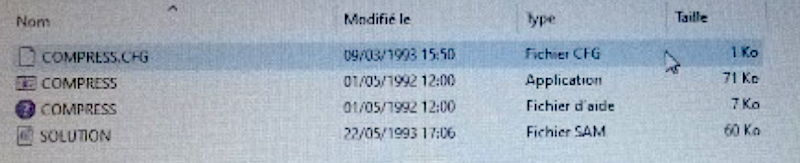

Les 4 fichiers de la disquette des solutions

Lorsque Maître Blanche Neige-Schmitt a lu la disquette apportée par Michel Becker le 13 avril 2021 à 14h00 pour la recopier sur une clé USB, elle a aperçu 4 fichiers :

- COMPRESS.CFG (fichier CFG)

- COMPRESS (Application .exe)

- COMPRESS (Fichier d’aide)

- SOLUTION (Fichiers SAM crypté)

Les 3 fichiers COMPRESS sont : le logiciel (.exe), le fichier de configuration (.cfg) et le fichier d’aide. Ils n’ont pas été utilisés pour compresser le fichier SOLUTION.SAM.

Fichier SOLUTION.SAM

En 1993, Max Valentin utilisait le logiciel de traitement de texte Ami Pro. Ce logiciel enregistrait des fichiers « .SAM ».

Un fichier Ami Pro (.SAM) est simplement composé de texte brut mis en forme par des balises, un peu comme le langage HTML qui permet d’afficher des pages web.

Voici quelques exemples de balises Ami Pro : [sty], [ver], [charset], [files], [prn], [revisions], [lang], [port], [tag], [fnt], [brk], [line], [algn], [desc], [fldnames], [fopts], [lnopts], [docopts]…

Michel Becker a donc simplement supprimé les balises de mise en forme du texte et remplacé les caractères spéciaux pour les rendre lisibles, pour ne garder à la fin que le texte brut. Il n’a rien décrypté du tout…

Le fichier de 60 Ko étant léger, on peut supposer qu’il ne contenait aucune image ni photo. Tout était donc décrit par des mots (ex : Tracer une ligne entre telle et telle ville, remplacer tel chiffre par telle lettre, remplacer les noms des notes de musique par une lettre, le navire noir perché se trouve à tel endroit…). Mais Maître Stomoxe montre dans sa vidéo (à partir de 8:00) qu’une image n’ajoute que 6 Ko au fichier.

Mais pour voir le dessin, il faut utiliser le bon logiciel. Or, Michel Becker déclare dans un vocal Discord qu’il n’y avait pas de « visuel » dans les solutions qu’il a utilisées. On peut donc supposer qu’il a dû faire des efforts pour interpréter le texte sans image(s), et qu’il n’a pas forcément tout compris (« Une image vaut mille mots »).

| Le 27 novembre 2021, Michel Becker a confirmé dans un vocal Discord qu’il n’y avait aucun visuel dans les solutions rédigées sur la disquette.

Transcription à partir de 2:29:10 |

Un fichier de 60 Ko pour 17 pages ?

Le fichier SOLUTION de 60 Ko contient environ 60.000 caractères de 1 octet (1 K = 1024 bits en réalité). Une page A4 contient environ 4200 caractères (Times New Roman taille 11, espacements simples, 1 grand titre et 2 sous-titres, marges gauche et droite de 2,5 cm, haut et bas de 2 cm). Max avait dit que les solutions tenaient sur 17 pages (police 11), cela fait une page et demi par énigme.

Avec 4200 caractères par page, 60 Ko = environ 14 pages. Mais comme les pages ne sont pas remplies à 100 % (on peut retirer 25 % si chaque énigme tient sur 1,5 page). On aboutit à 3150 caractères par page en moyenne, soit 19 pages. Il faut aussi déduire les caractères « techniques » servant à la mise en forme (pour définir les polices de caractères, les marges, les sauts de lignes, les dates de création et de modification du document, l’emplacement du fichier sur l’ordinateur, la version du logiciel, etc.). Donc 60 Ko est cohérent avec les 17 pages annoncées par Max (Corps 11, sans doute en Times). Maître Stomoxe l’a d’ailleurs démontré dans sa vidéo.

QUESTION No 45 DU 1998-05-14

———-

TITRE: VOLUME

———-

TON JEU EST GENIAL, DROLE SPIRITUEL HUMORISTIQUES (SERAI-JE LE SEUL A L’AFFIRMER ) … J’AI LA ZONE FINALE MAIS BEAUCOUP DE TROUS CEPENDANT DANS MON PUZZLE … J’AI REMPLI ENVIRON 300 A 400 FEUILLES 21X29.7 — SI TU DONNES LA SOLUTION COMPLETE COMBIEN DE PAGES DE FAUDRA-T-I L. JMM/MEYER/…

———-

MES SOLUTIONS (BRUTES DE FONDERIE ET SANS COMMENTAIRE) TIENNENT SUR 17 PAGES TAPEES EN CORPS 11… AMITIES — MAX

Conclusion : La disquette n’était pas cryptée

Qu’ont donc vu Michel Becker et Blanche Neige ?

Michel Becker et Blanche Neige ont été bernés par les balises de mise en page du fichier ([sty], [ver], [charset], [files], [prn], [revisions], [lang], [port], [tag], [fnt], [brk], [line], [algn], [desc], [fldnames], [fopts], [lnopts], [docopts]…), mais aussi par le codage un peu bizarre des lettres accentuées et des caractères spéciaux dans les fichiers Ami Pro. N’étant pas des habitués des codes informatiques, ils ont pris ces simples « codages » pour un cryptage (ou chiffrement) destiné à dissimuler le contenu du texte des solutions.

Exemples :

l’épée était affiché l</R><\i>p<\i>e

« apprête-toi à » (entre guillemets français) était affiché </k>appr<\j>te-toi <\`></{>

Il existe des logiciels gratuits permettant de lire les textes des anciens logiciels comme Ami Pro, mais on peut aussi (comme l’a fait Michel Becker seul ou avec l’aide d’un « informaticien ») procéder intuitivement à des « rechercher-remplacer » pour remplacer les é, les è, les ê au fur et à mesure dans le texte ouvert dans un éditeur de texte.

Codage des caractères spéciaux dans Ami Pro

Dans les fichiers Ami Pro, les lettres accentuées sont codées avec des « \ » :

à : <\`>

â : <\b>

ä : <\d>

é : <\i>

è : <\h>

ê : <\j>

ë : <\k>

ï : <\o>

î : <\n>

ô : <\t>

ö : <\v>

ù : <\y>

û : <\{>

ü : <\|>

ÿ : <\> (juste le \, aucun autre caractère après)

ç : <\g>

Les caractères spéciaux sont codés avec des « / » :

</R> : apostrophe « droite » (‘)

</V> : – (trait d’union)

</p> : ° (degré)

</k> : « (guillemets français)

</{> : » (guillemets français)

Les guillemets « américains » ne sont pas codés

Merci à Maître Stomoxe pour son aide dans le décodage des lettres accentuées Ami Pro !

Je n’ai pas trouvé de tableau d’équivalence entre les codages de caractères spéciaux Ami Pro et d’autres codes en cherchant sur internet. Mais on trouve des outils de conversion des fichiers SAM vers d’autres formats plus récents.

Travail de recherche inutile

Dans un précédent article sur ilotresor (réduit depuis pour créer cette page), j’avais donc cherché inutilement la façon dont Michel Becker aurait pu décrypter la disquette en retrouvant un mot de passe. Mais comme on l’a vu plus haut, la disquette n’était pas cryptée, les caractères spéciaux étaient simplement codés selon un standard un peu bizarre (ni ASCII, ni CP1252, ni UTF8, ni ISO 8859-1).

Pour en savoir plus sur Ami Pro

- Création d’un fichier .SAM par un Chouetteur (vidéo YouTube de 13 min.)

- Ami Pro sur Wikipédia

- Fan page de Lotus Ami Pro sur Facebook

- Télécharger le logiciel Ami Pro 1.2 (utilisé en 1991), Ami Pro 2 et 3 (1992)

- Télécharger Ami Pro 3.0 (1992) pour Windows

Comment décrypter un fichier .sam de Ami Pro ?

Il est possible d’utiliser des logiciels qui testent des milliers de mots de passe. Pour faciliter le décryptage des messages, il peut être utile de connaître certains mots figurant dans le texte en clair. Dans ce cas des solutions de Max, il existe des tas de mots qui ont été utilisés dans le fichier des solutions : chouette, cache, boussole, énigme, tracer, france, zone, distance, les noms des 10 villes (dont Bourges), napoléon, golfe-juan, couleurs, nombres des énigmes (530, 780…), ouverture, navire, lumière, morse, mega, apollon, flèche, sentinelles, neptune, mesure… et des expressions contenant ces mots, extraites des énigmes ou évidentes (« tracer un trait », « ordre des enigmes », « la mesure est »…).

Cas d’un fichier .sam créé par le logiciel Ami Pro

En réalité, les fichiers sam Ami Pro n’étaient pas si difficiles à déchiffrer.

« Unless encrypted by the password protect feature in the Ami Pro save dialogue box, the contents of a *.sam file are plain ansi text.

This means even without Ami Pro or Word Pro, you can easily open the file in any text editor, and look at the contents.

…

Cryptography expert Paul Kocher (Security Technology Advisor at Rambus) once successfully managed to recover passwords from encrypted *.sam files. Although he kept his methods private, he did reveal that the information needed to break the protection, could be found within the file’s header »

« A few weeks ago I analyzed the encryption algorithm in Lotus’Ami Pro program for a client who had lost the passwords to some files. This particular program uses a cipher that’s a bit better than many proprietary ciphers I’ve encountered (it’s far better than the toy ciphers in programs like Microsoft Word), but it is breakable.

With my attack, most passwords can be found quickly (a few minutes), though a few are more difficult but still breakable. My attack does not require any known plaintext as there is enough information in the file header for the attack.) I do not currently have plans to make technical details or code to exploit the weakness public, but want to warn any people or consultants whose companies who might be using Ami Pro that there is a problem.«

Donc, le mot de passe est caché dans l’entête du fichier.

« The basic idea of the cryptographic features (an idea used by Lotus in their product Ami Pro) is to condition the initial code tree used for data compression by the successive characters of the encryption key before use.

The Lotus Ami Pro version of the algorithm is insecure (deliberately, in order to allow export). In addition to conditioning the initial code tree with the password, they also include the password (encoded as a string of two digit decimal numbers) as a prefix on the data to be compressed and encrypted. As a result, if the password is purely alphabetic (and therefore doesn’t mess up the encoding of the digits), the decimal form of the password can be inferred fairly easily. The situation is modestly more complex if the password is partially numeric. The weaknesses (and details) of the Lotus Ami Pro encryption scheme were reported to me by Paul C. Kocher.

The weakness of Lotus’s approach can be patched by removing the password from the head of the string being encrypted, and replacing it by a randomly chosen prefix. This makes known plaintext attacks difficult by using the random prefix to « stir up the tree » prior to the occurence of any known data. »